Discord implementará verificación de edad y reabre el debate sobre la identidad digital

Además, modificaciones en ciberseguridad dentro de Argentina, actualizaciones de seguridad de Windows de febrero, bloqueos de WhatsApp y Telegram en Rusia, masiva vulnerabilidad en Notepad y mucho más

🗓️ 08/02/26 > 14/02/26

Es correcto afirmar que el tema de la identidad digital se ha transformado en un tema absolutamente central en este comienzo de 2026. La expansión de sistemas de verificación de edad en plataformas como Discord, junto con nuevas regulaciones en distintas regiones del mundo, ha llevado la discusión más allá del ámbito tecnológico para instalarla en el centro del debate público.

Desde este punto han surgido muchas controversias y preguntas de algunos sectores sobre cómo nos presentamos en internet, además de, puntualmente, quién valida esa identidad, con qué datos y bajo qué garantías de privacidad. Así es como la tensión entre anonimato y responsabilidad, entre protección de menores y resguardo de datos personales, se ha convertido en uno de los grandes dilemas de la era digital.

Además, el avance de la inteligencia artificial, con el tema Grok como eje, la proliferación de cuentas automatizadas y los crecientes casos de suplantación de identidad han reforzado la percepción de que los sistemas actuales resultan insuficientes. En este contexto, gobiernos, empresas tecnológicas y organizaciones civiles discuten modelos que van desde identidades digitales verificadas hasta credenciales descentralizadas, cada uno con implicancias técnicas, legales y éticas.

¿Proteger a los menores o buscar romper la privacidad en Internet? Ese es el debate que muchos han estado planteándose. Y si bien parece ser que la tendencia se está inclinándose hacia un entendimiento con respecto a la primera alternativa, quienes predican por un menor control y una mayor libertad en línea se han opuesto sustancialmente al accionar de gobiernos y empresas. Por ejemplo, como informamos la semana pasada, España quiere vetar el registro de menores de 16 años a redes sociales, algo que ya otros países europeos están estudiando e incluso Australia ya lo ha instalado allí.

Por otro lado, hubo (otra vez) cambios en materia de ciberseguridad en Argentina, con la creación de algunos organismos, otros siendo renombrados y muchos cargos siendo movidos.

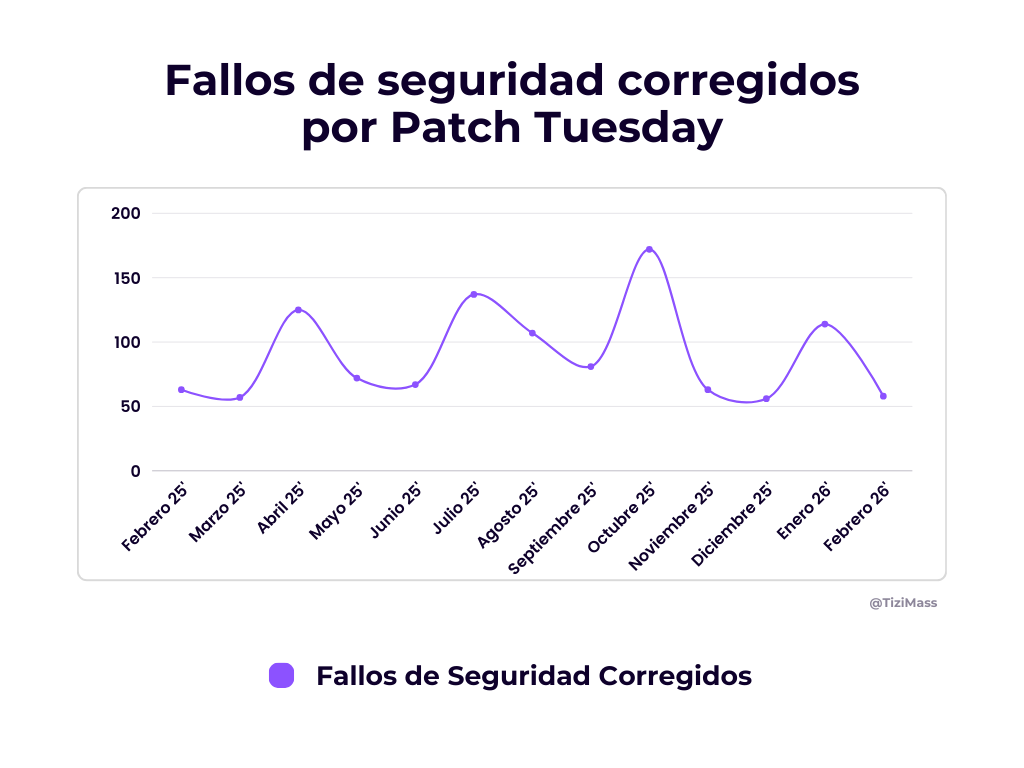

Y como sucede todos los segundos martes de cada vez, Microsoft publicó las actualizaciones de seguridad, con varios fallos de seguridad y zero-days parcheados.

Hoy analizamos todo esto a continuación, así como también otros acontecimientos más relevantes que se han dado durante estos días.

Hoy repasamos:

🪪 La verificación de edad en Discord genera polémica sobre privacidad e identidad online.

📝 Modificaciones en el plano de la seguridad informática en Argentina.

🔒 Actualizaciones de seguridad de Windows de febrero.

🛑 Rusia vuelve a intentar bloquear WhatsApp y Telegram en el país.

📶 Google confirmó que se incrementó el uso de Gemini para perpetrar ataques.

🗒️ Vulnerabilidad crítica en Notepad.

Alerta Malware Roundup #7

Nos tomamos un descanso para el próximo sábado 21/02 por vacaciones, por lo que no habrá edición semanal del Roundup, aunque dejaré un artículo programado para mantener el contenido.

Discord apuesta por la verificación de edad y tensiona el equilibrio entre seguridad y privacidad

Discord anunció el lunes que comenzará a aplicar un sistema de verificación de edad en todo el mundo a partir del próximo mes. Desde entonces, todas las cuentas pasarán por defecto a una experiencia configurada para adolescentes. Solo quienes acrediten ser mayores de edad podrán modificar determinados ajustes y acceder a contenidos restringidos.

“Con esta actualización, tanto las cuentas nuevas como las ya existentes pasarán a tener por defecto una configuración adaptada a menores, que incluye ajustes de comunicación más estrictos, limitaciones para ingresar a espacios con restricción etaria y filtros de contenido, todo ello manteniendo la privacidad y el tipo de interacción que caracteriza a la plataforma”, confirma Discord en el comunicado.

“La verificación de edad será el eje central de esta nueva etapa y, según la compañía, está diseñada para equilibrar protección y respeto por la privacidad y la autonomía de los usuarios. Para confirmar la edad, las personas podrán optar entre un sistema de estimación facial o el envío de un documento de identidad a proveedores externos asociados, con la promesa de incorporar más alternativas próximamente”, agregan en el mismo texto.

Sin embargo, algunos usuarios deberán validar que son adultos si desean, por ejemplo, quitar el desenfoque de material sensible o desactivar ciertos filtros. El acceso a canales, servidores y comandos con restricción etaria quedará reservado exclusivamente para mayores verificados. Además, los mensajes de personas desconocidas se enviarán automáticamente a una bandeja separada, y solo los adultos confirmados podrán cambiar esa configuración.

También aparecerán advertencias al recibir solicitudes de amistad de usuarios que no formen parte del círculo habitual, y únicamente las personas adultas podrán intervenir como oradores en los escenarios de los servidores.

Para acreditar la edad, la plataforma ofrecerá dos vías: una estimación facial mediante video selfie o la presentación de un documento de identidad a través de proveedores externos. La empresa adelantó que sumará más alternativas en el futuro y que, en algunos casos, podría requerir métodos adicionales si necesita más información para determinar el rango etario.

En el caso de la verificación facial, los videos, según lo dicta la compañía, se procesan sin salir del dispositivo del usuario. En cuanto a los documentos enviados a socios externos, asegura que se eliminan en poco tiempo y, en la mayoría de los casos, inmediatamente después de confirmar la edad.

Cabe recordar que en octubre pasado la firma reveló que alrededor de 70.000 usuarios podrían haber visto comprometidos datos sensibles, incluidas imágenes de documentos oficiales, tras un ataque informático contra un proveedor externo vinculado a procesos de apelación relacionados con la edad. El incidente reforzó las advertencias de activistas por los derechos digitales sobre los riesgos de implementar controles etarios como herramienta para hacer internet “más seguro”.

Hoy en día Discord ya no utiliza el sistema anterior, que canalizaba la carga de documentos a través de su sistema general de tickets para verificar la edad. En su lugar, ahora trabaja con proveedores especializados en verificación etaria.

Sin duda, se trata de un avance respecto del esquema previo. Sin embargo, esto no elimina los riesgos de fondo asociados a posibles filtraciones de datos u otros daños. La compañía asegura que elimina los registros de documentos oficiales enviados por los usuarios y que los escaneos faciales no salen del dispositivo. Pero las plataformas funcionan con código cerrado, las auditorías independientes son limitadas y la experiencia demuestra que la información, especialmente aquella tan sensible y valiosa como los datos de identidad, puede terminar expuesta, ya sea por ciberataques, errores de configuración o fallas en los procesos de almacenamiento.

En la práctica, a los usuarios se les pide que confíen en que, esta vez, el sistema será distinto y que sus datos estarán realmente protegidos.

La expansión global llega después de que la compañía instaurara sistemas similares en el Reino Unido y Australia el año anterior.

Savannah Badalich, responsable de políticas de producto en la empresa, señaló en un comunicado que la adopción mundial de la configuración “adolescente por defecto” se apoya en la arquitectura de seguridad ya existente, con el objetivo de ofrecer mayores protecciones a menores y, al mismo tiempo, más flexibilidad a los adultos verificados. Añadió que el diseño de la plataforma prioriza la seguridad juvenil y que continuarán colaborando con especialistas, legisladores y la comunidad para promover el bienestar a largo plazo.

El anuncio se alinea con medidas adoptadas por otras plataformas digitales en el marco de una tendencia global orientada a reforzar la protección infantil en línea. Recientemente, Roblox estableció la verificación facial obligatoria para acceder a sus chats. Por su parte, en julio pasado YouTube implementó en Estados Unidos una tecnología de estimación de edad para detectar usuarios adolescentes y ofrecerles una experiencia acorde a su etapa.

Argentina creó el Centro Nacional de Ciberseguridad en su más reciente modificación en materia digital

Argentina creó el Centro Nacional de Ciberseguridad (CNC), siendo un organismo descentralizado que funciona bajo la órbita de la Secretaría de Innovación, Ciencia y Tecnología de la Jefatura de Gabinete de Ministros, actualmente a cargo de Manuel Adorni. Su creación fue establecida mediante el Decreto 941/2025, normativa que reorganizó el Sistema de Inteligencia Nacional (SIN) durante la administración de Javier Milei.

El CNC tendrá como misión elaborar, coordinar y supervisar políticas públicas de ciberseguridad destinadas a resguardar infraestructuras críticas de información, proteger el ciberespacio de interés nacional y garantizar la integridad de activos digitales estratégicos del Estado. También abarca la protección de sistemas tecnológicos vinculados a servicios públicos esenciales y a las actividades desarrolladas dentro del Sector Público Nacional (SPN).

A través del Decreto 92/2026, firmado por el presidente Javier Milei y el jefe de Gabinete Manuel Adorni, el Gobierno oficializó la designación de las nuevas autoridades del CNC. Ariel Waissben asumió como Director Ejecutivo, mientras que Ezequiel David Gutesman fue nombrado Subdirector Ejecutivo, ambos propuestos por la Secretaría correspondiente.

Según los antecedentes difundidos, Waissben es doctor en Ciencias Matemáticas por la Universidad de Buenos Aires (UBA) y cuenta con trayectoria en ciberseguridad y criptografía, además de patentes registradas en Estados Unidos. Su perfil técnico y académico se alinea con la intención oficial de fortalecer la protección de infraestructuras críticas del país.

En sí, Waissben había sido el máximo responsable dentro de la Agencia Federal de Ciberseguridad (AFC) la cual sufrió un renombramiento hasta llegar al nombre actual como Centro Nacional de Ciberseguridad (CNC)

Por su parte, Gutesman cursó Ciencias de la Computación en la UBA y posee más de dos décadas de experiencia liderando equipos en ingeniería de software, seguridad informática e investigación tecnológica. Su formación en seguridad de la información, desarrollo de software y computación en la nube responde al enfoque técnico que el Ejecutivo busca imprimirle al inicio operativo del CNC.

A comienzos de este año, el Gobierno introdujo una diferenciación formal entre ciberseguridad y ciberinteligencia. En ese esquema, el Centro Nacional de Ciberseguridad quedó establecido como autoridad nacional en materia de protección digital bajo la Jefatura de Gabinete. Paralelamente, la anterior Agencia Federal de Ciberseguridad fue renombrada como Agencia Federal de Ciberinteligencia y pasó a depender de la Secretaría de Inteligencia del Estado (SIDE), con funciones centradas en la obtención de inteligencia en el ciberespacio.

Con estas designaciones, el Ejecutivo busca reforzar su capacidad de respuesta frente al crecimiento de los delitos informáticos y los riesgos de ataques contra sistemas oficiales. El decreto establece expresamente que el CNC actuará como “organismo descentralizado en la órbita de la Secretaría de Innovación, Ciencia y Tecnología de la Jefatura de Gabinete de Ministros”, consolidando así su rol dentro de la estructura estatal.

Microsoft anunció las actualizaciones de seguridad en Windows de febrero

Como cada segundo martes del mes, Microsoft ha lanzado el pasado 10 de febrero su tradicional ronda de actualizaciones de seguridad, conocida como Patch Tuesday. Este evento regular forma parte del ciclo de mantenimiento de la compañía y tiene como finalidad mitigar riesgos de seguridad mediante la corrección de vulnerabilidades detectadas en sus sistemas operativos, navegadores, herramientas ofimáticas y soluciones empresariales.

Por si no sabías, el Patch Tuesday es una práctica establecida desde 2003, diseñada para ofrecer una ventana predecible en la que administradores de sistemas y profesionales de TI puedan planificar la aplicación de parches de manera organizada. En cada entrega, Microsoft aborda vulnerabilidades de diversa gravedad, que pueden ir desde errores menores hasta fallos críticos que permiten la ejecución remota de código, elevación de privilegios o la exposición de información sensible.

En esta edición del martes de parches se corrigieron 6 vulnerabilidades zero-day y 58 fallos de seguridad, aumentando en un considerado número aquellas de día cero, pero sin sorpresas para los fallos tradicionales.

Dentro de las correcciones, hallamos:

25 vulnerabilidades de elevación de privilegios.

5 vulnerabilidades de omisión de funciones de seguridad.

12 vulnerabilidades de ejecución remota de código.

6 vulnerabilidades de divulgación de información.

3 vulnerabilidades de denegación de servicio.

7 vulnerabilidades de suplantación de identidad.

Como parte de estas actualizaciones, Microsoft comenzó a distribuir nuevos certificados de Secure Boot que reemplazarán a los originales emitidos en 2011, los cuales vencerán a fines de junio de 2026.

Según detalla la compañía en las notas de actualización de Windows 11, los parches de calidad ahora incorporan información adicional que permite identificar qué dispositivos están en condiciones de recibir los nuevos certificados. Estos solo se instalarán cuando los equipos demuestren señales suficientes de actualizaciones exitosas, con el objetivo de garantizar un despliegue gradual y seguro.

En el marco del Patch Tuesday de este mes, Microsoft corrigió seis vulnerabilidades que estaban siendo explotadas activamente, tres de las cuales ya habían sido divulgadas públicamente. La empresa considera “zero-day” a aquellas fallas que son reveladas o explotadas antes de que exista un parche oficial disponible.

CVE-2026-21510 – Windows Shell Security Feature Bypass

Se trata de una falla que permite eludir mecanismos de seguridad del sistema al abrir un enlace o acceso directo especialmente manipulado. Para que el ataque tenga éxito, el usuario debe ser persuadido de abrir el archivo malicioso.

CVE-2026-21513 – MSHTML Framework Security Feature Bypass

Esta vulnerabilidad afecta al framework MSHTML y permite a un atacante no autorizado sortear una función de seguridad a través de la red. No se difundieron detalles sobre su explotación. También fue reportada por equipos de inteligencia y seguridad de Microsoft junto con Google.

CVE-2026-21514 – Microsoft Word Security Feature Bypass

Microsoft corrigió una falla en Microsoft Word que estaba siendo utilizada activamente. El ataque requiere enviar a la víctima un archivo de Office manipulado y convencerla de abrirlo.

CVE-2026-21519 – Desktop Window Manager Elevation of Privilege

Esta falla permitía a un atacante obtener privilegios de nivel SYSTEM tras explotarla con éxito. No se dieron a conocer detalles técnicos adicionales. Fue descubierta por MSTIC y MSRC.

CVE-2026-21525 – Windows Remote Access Connection Manager Denial of Service

El problema, originado por una desreferenciación de puntero nulo, permitía a un atacante provocar una denegación de servicio local. Fue identificado por el equipo de ACROS Security, responsable de 0patch.

CVE-2026-21533 – Windows Remote Desktop Services Elevation of Privilege

La última vulnerabilidad afecta a los servicios de Escritorio Remoto de Windows y permite a un atacante con acceso autorizado elevar privilegios localmente. Si bien la compañía no atribuyó la actividad a un actor específico, advirtió que quienes ya dispongan del exploit podrían intentar utilizarlo o comercializarlo en el corto plazo.

De las seis vulnerabilidades zero-day corregidas este mes, CVE-2026-21513, CVE-2026-21510 y CVE-2026-21514 ya habían sido divulgadas públicamente antes de la publicación de los parches.

Para ver el listado completo de todos los fallos de seguridad corregidos y cómo afectaban al sistema, el detalle se encuentra aquí.

Rusia busca bloquear nuevamente Telegram y WhatsApp

El gobierno de Rusia avanza en un nuevo intento por bloquear WhatsApp, en el marco de un endurecimiento de las restricciones sobre plataformas de comunicación que escapan al control estatal.

La aplicación confirmó la medida a través de X y la calificó como “un paso atrás” que solo puede traducirse en menor seguridad para la población rusa. Asimismo, aseguró a sus usuarios en el país que continuará haciendo todo lo posible para mantenerlos conectados.

Según medios locales, el regulador ruso de internet, Roskomnadzor, excluyó recientemente los dominios whatsapp.com y web.whatsapp.com del Sistema Nacional de Nombres de Dominio, bajo el argumento oficial de combatir el delito y el fraude. En la práctica, esta decisión limita el acceso a la plataforma a quienes utilicen redes privadas virtuales (VPN) o resolutores de DNS externos.

Reportes recientes indican que ahora se estarían implementando medidas más severas para concretar un bloqueo total del servicio. La empresa matriz de WhatsApp, Meta, fue catalogada como “organización extremista” en Rusia en 2022, lo que ha servido de base legal para múltiples restricciones.

Las primeras limitaciones a WhatsApp en el país se registraron en agosto de 2025, cuando Roskomnadzor comenzó a ralentizar llamadas de voz y video. En octubre de ese mismo año, las autoridades intentaron impedir el registro de nuevos usuarios.

El portavoz presidencial, Dmitry Peskov, señaló que el gobierno estaría dispuesto a permitir que WhatsApp retome operaciones normales si Meta cumple con la legislación local.

El movimiento contra WhatsApp se produce poco después de acciones similares dirigidas contra Telegram, que habría sido objeto de fuertes restricciones de tráfico esta semana. Su fundador, Pavel Durov, afirmó que las autoridades buscan incentivar el uso de MAX, una aplicación de mensajería bajo control del Kremlin.

MAX es una plataforma desarrollada por VK y, desde septiembre de 2025, su instalación es obligatoria en todos los dispositivos electrónicos vendidos en el país. Aunque se presenta como una herramienta segura que protege las comunicaciones nacionales frente a la vigilancia extranjera, distintos analistas independientes han advertido sobre posibles debilidades en su cifrado, amplio acceso gubernamental y riesgos asociados a la recolección masiva de datos.

Por el momento, los usuarios rusos aún pueden acceder a sus servicios de mensajería mediante el uso de VPN, aunque estas herramientas tampoco están exentas de la presión regulatoria creciente.

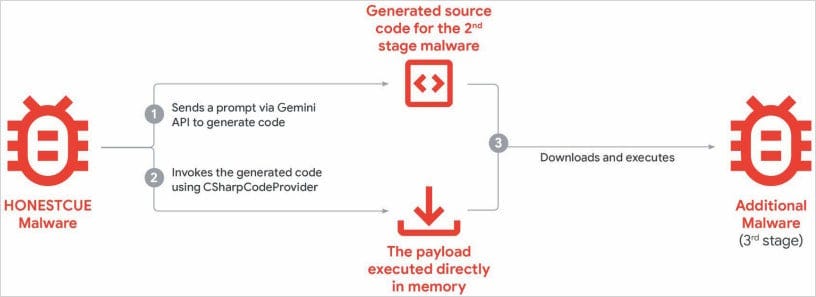

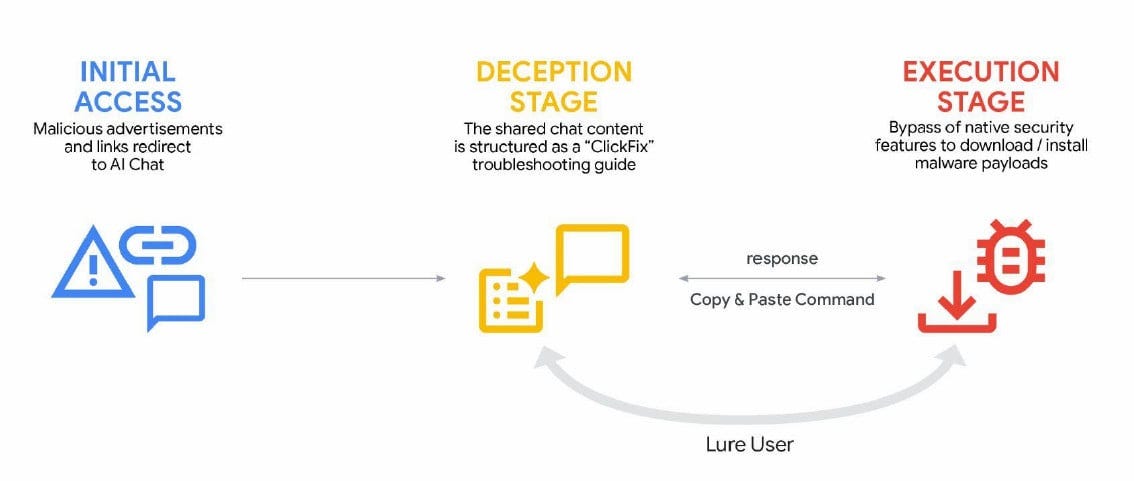

Google informó que los ciberdelincuentes están utilizando más frecuentemente Gemini en todas las fases de ataque

Grupos de cibercriminales respaldados por Estados están utilizando el modelo de inteligencia artificial Gemini, desarrollado por Google, para apoyar distintas fases de sus operaciones, desde la etapa de reconocimiento hasta acciones posteriores a la intrusión.

Actores vinculados a China (APT31 y Temp.HEX), Irán (APT42), Corea del Norte (UNC2970) y Rusia recurrieron a Gemini para tareas como reconocimiento de objetivos y recopilación de inteligencia de fuentes abiertas (OSINT), redacción de señuelos de phishing, traducciones, desarrollo y depuración de código, pruebas de vulnerabilidades y resolución de problemas técnicos.

El informe publicado por el Google Threat Intelligence Group (GTIG) señala que estos grupos APT emplean Gemini para reforzar sus campañas “desde el reconocimiento y la creación de correos de phishing hasta el desarrollo de infraestructura de comando y control (C2) y la exfiltración de datos”.

En el caso de actores chinos, uno de ellos adoptó la identidad de un supuesto experto en ciberseguridad para solicitar al modelo que automatizara análisis de vulnerabilidades y elaborara planes de pruebas específicos dentro de un escenario ficticio. Según Google, el atacante simuló una situación en la que pedía analizar ejecuciones remotas de código (RCE), técnicas para evadir firewalls de aplicaciones web (WAF) y resultados de pruebas de inyección SQL contra objetivos ubicados en Estados Unidos.

Otro actor con base en China utilizó con frecuencia Gemini para corregir su propio código, realizar investigaciones técnicas y recibir asesoramiento sobre capacidades necesarias para intrusiones.

Por su parte, el grupo iraní APT42 explotó el modelo lingüístico para campañas de ingeniería social y como plataforma de desarrollo, acelerando la creación de herramientas maliciosas personalizadas mediante generación y depuración de código e investigación de técnicas de explotación.

También se detectó el uso del modelo para añadir nuevas funcionalidades a familias de malware ya existentes, como el kit de phishing CoinBait y el descargador y lanzador de malware HonestCue.

El reporte advierte además que Gemini ha sido objeto de intentos de extracción y “destilación” del modelo. En estos casos, organizaciones con acceso autorizado a la API realizaron consultas sistemáticas con el objetivo de replicar su lógica interna y reproducir su funcionamiento en otros sistemas.

Si bien este fenómeno no representa una amenaza directa para los usuarios ni para sus datos, sí constituye un problema comercial y de propiedad intelectual para los desarrolladores de estos modelos. La técnica utilizada, conocida como “destilación de conocimiento”, permite entrenar nuevos modelos a partir de otros más avanzados transfiriendo la información obtenida mediante consultas masivas.

En un caso de gran escala, Gemini recibió alrededor de 100.000 prompts diseñados para reproducir su razonamiento en distintas tareas y en varios idiomas, especialmente no ingleses.

Como respuesta, Google informó que desactivó cuentas e infraestructura vinculadas a usos abusivos y reforzó los sistemas de clasificación internos de Gemini para dificultar este tipo de prácticas. La compañía aseguró además que diseña sus sistemas de IA con fuertes medidas de seguridad y controles destinados a reducir riesgos, y que realiza pruebas periódicas para mejorar su protección y confiabilidad.

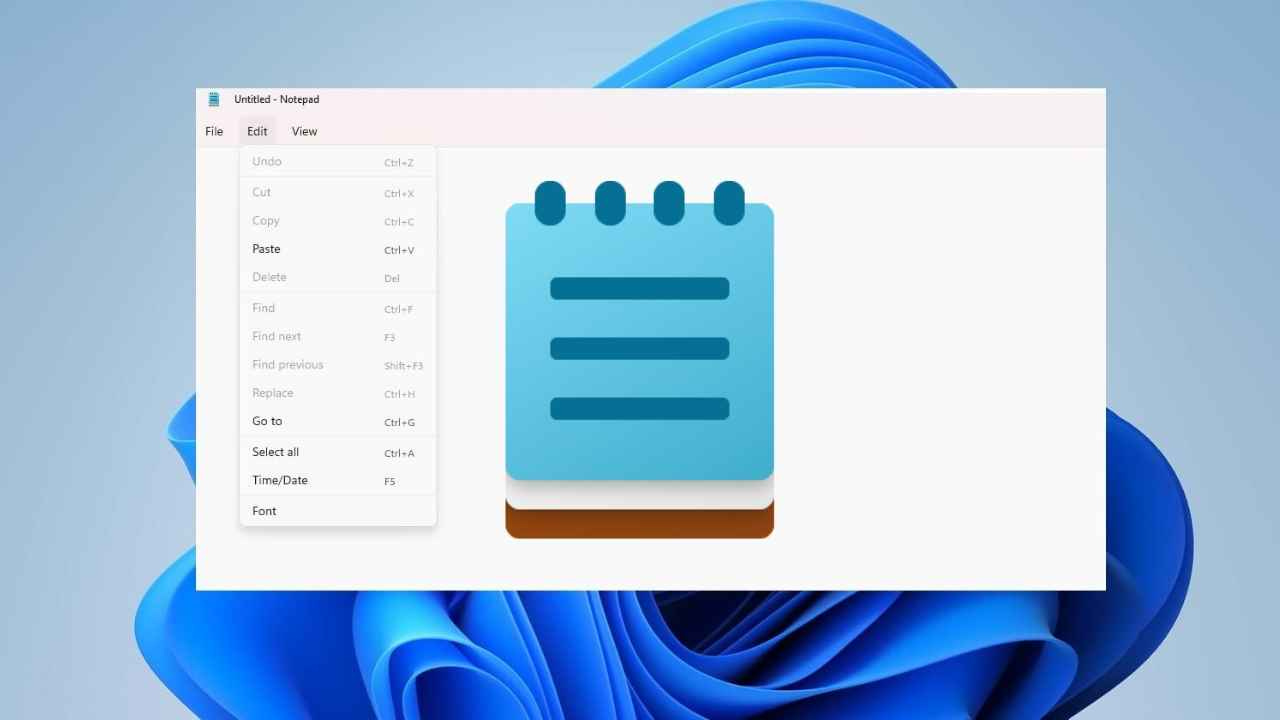

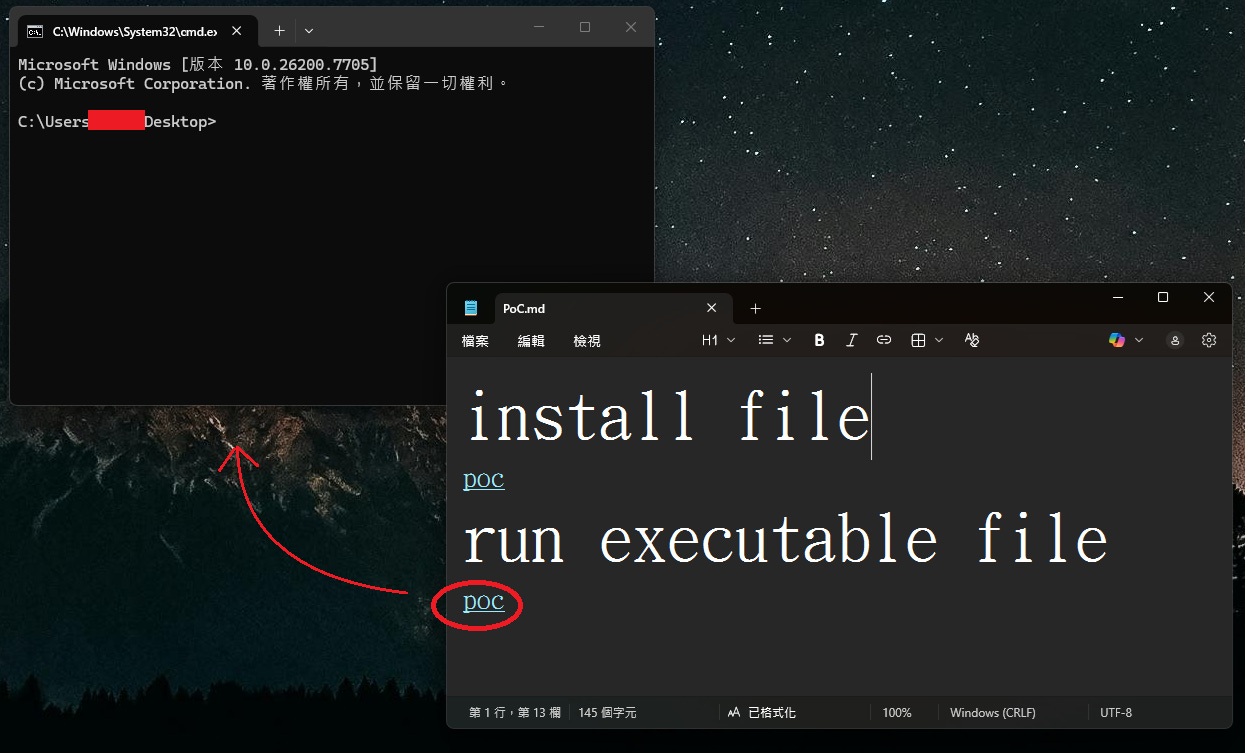

Microsoft corrigió una vulnerabilidad tras la introducción del lenguaje Markdown en los bloc de notas

Microsoft corrigió una vulnerabilidad de ejecución remota de código en Windows 11 que afectaba al Bloc de notas (Notepad) y permitía ejecutar programas locales o remotos mediante enlaces Markdown especialmente diseñados, sin que el sistema mostrara advertencias de seguridad.

Desde la llegada de Windows 1.0, Notepad se consolidó como un editor de texto simple y liviano para tomar notas rápidas, leer archivos o incluso editar código. Para quienes necesitaban edición con formato enriquecido (RTF), Windows ofrecía alternativas como WordPad, que permitía aplicar distintos tipos de letra, tamaños y estilos como negrita o cursiva.

Sin embargo, con Windows 11 Microsoft decidió retirar WordPad y modernizar Notepad, ampliando sus capacidades para que también pudiera manejar formato enriquecido e incorporar soporte para Markdown. Gracias a ello, el editor puede abrir, editar y guardar archivos .md, que utilizan texto plano con símbolos simples para dar formato e incluir enlaces que se pueden dar clic.

En el Patch Tuesday de febrero de 2026, Microsoft informó que solucionó la falla de alta gravedad identificada como CVE-2026-20841. Según el boletín de seguridad, el problema se debía a una neutralización incorrecta de elementos especiales en comandos (command injection) dentro de la aplicación Notepad.

El error podía explotarse persuadiendo al usuario para que hiciera clic en un enlace malicioso incrustado en un archivo Markdown abierto en el editor. Al hacerlo, la aplicación podía iniciar protocolos no verificados que cargaban y ejecutaban archivos remotos, todo ello sin mostrar advertencias de seguridad de Windows.

El código malicioso se ejecutaba con los mismos permisos que el usuario afectado, lo que otorgaba al atacante idéntico nivel de acceso dentro del sistema.

La vulnerabilidad fue reportada por los investigadores Cristian Papa, Alasdair Gorniak y Chen. Su carácter inusual, afectando a una herramienta tradicionalmente considerada básica, generó rápida repercusión en redes sociales y entre especialistas en ciberseguridad, que pronto analizaron lo sencillo que resultaba explotarla en versiones 11.2510 y anteriores del Bloc de notas.

Tras el parche, Notepad ahora muestra un cuadro de advertencia al intentar abrir enlaces de este estilo. No obstante, algunos expertos cuestionaron por qué no se bloquearon directamente los enlaces no estándar desde el inicio, ya que aún es posible convencer a un usuario de aceptar manualmente la ejecución.

La buena noticia es que en Windows 11, Notepad se actualiza automáticamente a través de Microsoft Store, por lo que la mayoría de los usuarios recibirán la corrección sin necesidad de intervención manual, reduciendo significativamente el impacto práctico de la falla más allá de su interés técnico.

Rapidito:

📁 El operador de oleoductos de Rumanía, Conpet, admite que se sustrajo información tras un ciberataque.

📃 Datos de clientes de Volvo Group North America quedaron comprometidos tras una intrusión en la empresa tecnológica Conduent.

🍎 Apple revela la primera vulnerabilidad de día cero explotada activamente en 2026.

🌐 Ciberdelincuentes vinculados a China irrumpen en las cuatro principales compañías de telecomunicaciones de Singapur.

⛔ La plataforma de pagos BridgePay confirma que un ataque de ransomware provocó la interrupción de sus servicios.

🔓 La Dirección de Automatización de Archivos de Senegal sufre un ciberataque, ciberdelincuentes aseguran haber obtenido 139 TB de datos.

✉️ Autoridades alemanas alertan sobre campañas de phishing en Signal dirigidas a políticos, militares y periodistas.

Les recuerdo que el próximo sábado no habrá edición de Alerta Malware Roundup por vacaciones. No obstante, dejaré un artículo programado sobre una historia de ciberseguridad.

El otro día compartí una foto en Twitter de un informe de Cloudflare que comentaba que Argentina, Perú y Ecuador se encontraban dentro del TOP 10 de fuentes de ataque DDoS durante el último cuatrimestre de 2025.

Esto significa que es probable que muchos dispositivos de estos países (en adición a los otros latinos que no se mencionan) pueden estar infectados sin que sepamos. Recordemos que a la hora de atacar un equipo y convertirlo en un zombie no hace falta perpetrar un ataque activo. Los malware que se incrustan se camuflan muy bien y suelen tener un impacto casi nulo en el sistema, pero consume varios recursos especialmente cuando se usa activamente.

A cuidarse de esto!

Por otro lado, me llegó finalmente el libro de “The Art of Cyberwarfare” de Jon DiMaggio, altamente recomendado.

También después de un tiempo volví con los labs prácticos de ejercicios de Blue Team. Me pagué la versión PRO de la plataforma de CyberDefenders que sale $10 dólares mensuales con e-mail educativo, lo que significa un 50% de descuento con respecto a su valor normal. Igualmente, lo recomiendo muchísimo incluso en su versión gratuita porque los laboratorios que tiene el sitio son realmente buenos para practicar.

Nos vemos la próxima con una nueva edición de la newsletter y recuerda que, si hay algún tema o noticia de la que te gustaría incluir en el próximo resumen semanal, en un video o en un artículo específico, estoy abierto a escucharlo en los comentarios de esta publicación.

Este newsletter fue redactado por un humano y revisado con inteligencia artificial para detectar errores de redacción, concordancia y posibles typos. Aun así, podría contener equivocaciones.

Todo el contenido de esta publicación está destinado con fines informativos y educativos. Ni Alerta Malware ni el escritor promueven el uso ilegítimo ni la explotación de herramientas o técnicas para dañar, espiar, vulnerar o cualquier acción considerada maliciosa. Cualquier acción realizada fuera de un contexto legal y ético es responsabilidad exclusiva de quien la lleve a cabo.

Recuerda compartir el newsletter y comentar si te pareció interesante. Tu participación es vital para continuar creando contenido sobre la ciberseguridad.

Para anunciar en Alerta Malware, contactarse por:

🐦 Twitter (X): @TiziMass (DMs abiertos)

👾 Discord: @TiziMass

Si te ha gustado el contenido que compartimos y quieres apoyarnos para seguir trayéndote noticias, análisis y reflexiones durante este año, puedes hacerlo a través de donaciones. Cada contribución nos ayuda a mantener el blog activo y a mejorar la calidad del contenido.