¿Qué es el Common Vulnerability Scoring System (CVSS) y cómo se aplica?

El sistema de puntuación para las vulnerabilidades comunes representa un componente absolutamente clave dentro del panorama de GRC y análisis de riesgos.

El sistema de puntuación de vulnerabilidades comunes (CVSS) es una herramienta para el análisis de riesgos designada para transmitir los atributos comunes y la severidad de las vulnerabilidades en sistemas de hardware y software. Es un estándar común, un framework abierto y sin estar atado a ningún veedor.

Los riesgos de esas vulnerabilidades se evalúan en base a métricas que proveen una puntuación del riesgo inherente de una vulnerabilidad. Esa puntuación puede indicar factores como la urgencia de la vulnerabilidad y la prioridad con la que se tiene que atender. De este modo, se pueden priorizar los riesgos en una forma significante para cualquier organización.

Quien se encarga de custodiar el CVSS es el FIRST, aunque hay colaboraciones con otros socios de la industria como Cisco.

Métricas del CVSS

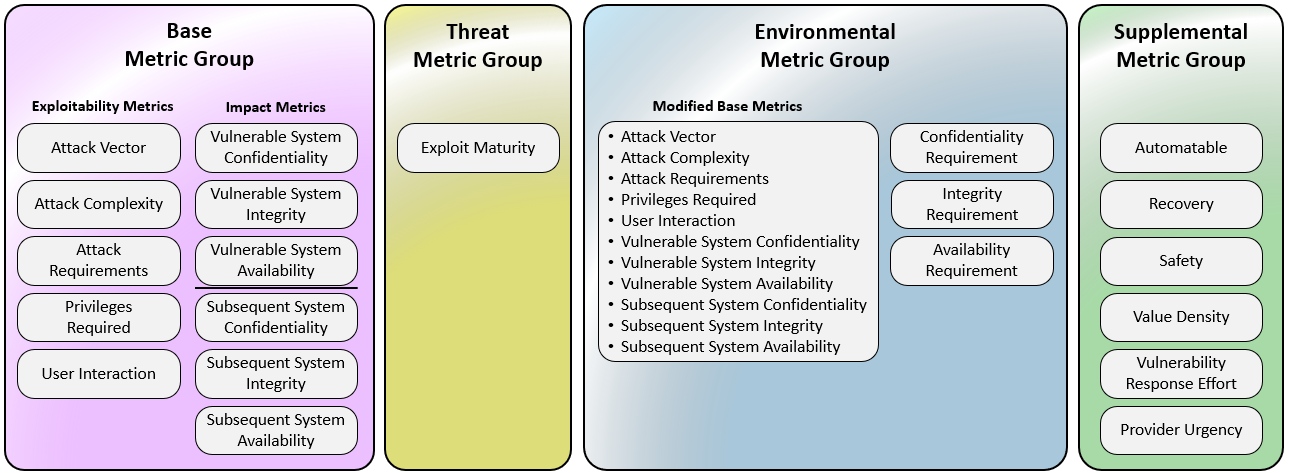

Las métricas del CVSS (Common Vulnerability Scoring System) se utilizan para calificar la gravedad de una vulnerabilidad de forma estandarizada. CVSS 4.0 tiene cuatro grupos de métricas principales: Base, Threat, Temporal y Environmental.

Vamos con una explicación clara, directa y con ejemplos:

Métricas Base: Son las más importantes. Describen la naturaleza técnica de la vulnerabilidad y su impacto si es explotada con éxito. No cambian con el tiempo ni con el entorno. Existen dos clases de métricas en esta clasificación.

Explotabilidad: Son las funciones del exploit como el vector, complejidad y la interacción del usuario requerida.

Impacto: Se basa en el impacto contra la triada CIA.

Métrica Amenazas: Es un conjunto de métricas en CVSS v4.0 que busca reflejar el estado actual de la amenaza (threat) asociada a una vulnerabilidad. Es decir, ¿cuán real y probable es que se explote esta vulnerabilidad en el mundo real hoy?

Métrica Temporales: Describen el estado actual de la amenaza, si existe un exploit público, un parche disponible, o si la confianza en el reporte es alta. Pueden cambiar con el tiempo, pero no en entornos de usuario. Es por eso que la severidad de las vulnerabilidades cambiará dependiendo de si es detectada o de las medidas que se otorgan para mitigarla. Es decir, al principio el CVSS de una vulnerabilidad puede ser elevada, pero con el tiempo puede decaer dependiendo de las contramedidas desarrolladas.

Métricas Ambientales: Dependen del entorno donde se aplica la vulnerabilidad (empresa, infraestructura, etc.). Sirven para ajustar el puntaje según el contexto real del sistema afectado. Además, ayudan a medir las consecuencias dentro de la organización y permite ajustar las métricas que son menos relevantes para lo que require la organización.

Métricas Base del CVSS

Como vimos, dentro de las métricas base tenemos primero dos clasificaciones internas, primero aquellas que se centran en la explotabilidad y otra por el impacto a la confidencialidad, integridad y disponibilidad. Nunca cambian con el tiempo ni el entorno.

Con respecto a las métricas base según explotabilidad tenemos:

Vector de ataque: Es la métrica que refleja la proximidad de un actor malicioso con el componente vulnerable. Cuanto más remoto se pueda explotar, más alta la severidad. En cambio, si el atacante está dentro o cerca de la red, será más fácil de detectar y mitigar.

Complejidad del ataque: Es la métrica que expresa el número de componentes, software, hardware o redes que requieren estar presentes para que la vulnerabilidad sea explotada exitosamente.

Requerimientos del ataque: Esta métrica evalúa las condiciones necesarias fuera del control del atacante para que una vulnerabilidad sea explotada con éxito. Se centra en las condiciones externas necesarias fuera del control del atacante (como la configuración del entorno, la presencia de otro sistema vulnerable, etc.).

Privilegios requeridos: Es la métrica que captura el nivel de acceso o privilegios necesarios para explotar la vulnerabilidad de forma exitosa.

Interacción del usuario: Es la métrica que expresa la presencia o ausencia de la interacción del usuario para explotar la vulnerabilidad.

Alcance: (También dentro del impacto a la triada CIA). Es la métrica que expresa cuantas autoridades deben estar involucradas en el exploit. Una autoridad, según el CVSS, es una entidad computacional, como bases de datos, sistemas operativo o sandbox de virtualización, que garantiza y maneja el acceso y privilegios a los usuarios. Se basa en si la autoridad inicial cambia a una segunda durante la explotación. A mayores cambios, más difícil su detección. Si una vulnerabilidad afecta a más de un componente, el alcance se incrementa.

Con respecto a las métricas base según el impacto a la triada CIA tenemos:

Impacto a la confidencialidad: Es la métrica que mide el impacto a la confidencialidad en caso tal de que la explotación de la vulnerabilidad sea exitosa. Confidencialidad se refiere a limitar el acceso a solo los usuarios autorizados.

Impacto a la integridad: Es la métrica que mide el impacto a la integridad en caso tal de que la explotación de la vulnerabilidad sea exitosa. Integridad se refiere a la autenticidad de la información, además de que no ha sido modificada de forma no autorizada.

Impacto a la disponibilidad: Es la métrica que mide el impacto a la disponibilidad en caso tal de que la explotación de la vulnerabilidad sea exitosa. Disponibilidad se refiere a que la información debe estar accesible en todo momento cuando un usuario autorizado lo solicite. No involucra solo datos, puede ser espacio de disco, recursos y ancho de banda que también pueden verse afectados por un ataque.

Impacto subsecuente a la confidencialidad: Es la métrica que mide el impacto a la confidencialidad de forma indirecta en caso tal de que la explotación de la vulnerabilidad sea exitosa.

Impacto subsecuente a la integridad: Es la métrica que mide el impacto a la integridad de forma indirecta en caso tal de que la explotación de la vulnerabilidad sea exitosa.

Impacto subsecuente a la disponibilidad: Es la métrica que mide el impacto a la disponibilidad de forma indirecta en caso tal de que la explotación de la vulnerabilidad sea exitosa.

Métrica Significado Attack Vector (AV) → ¿Desde dónde se puede atacar? (Red, Local, Física)

Attack Complexity (AC) → ¿Qué tan difícil es explotar? (Baja o Alta)

Attack Requirements (AR) → ¿Qué tan viable es que se den las condiciones externas necesarias?

Privileges Required (PR) → ¿Se necesita acceso previo al sistema?

User Interaction (UI) → ¿Requiere que un usuario haga algo (clic, abrir archivo)?

Scope (S) → ¿La explotación de la vulnerabilidad afecta solo al componente vulnerable?

Confidentiality Impact (C) → ¿Qué tanto afecta a la confidencialidad?

Integrity Impact (I) → ¿Puede alterar datos?

Availability Impact (A) → ¿Puede afectar la disponibilidad del sistema?

Subsequent Confidentiality (SC) → ¿Se ve comprometida la confidencialidad del sistema afectado en cadena?

Subsequent Integrity (SI) → ¿Se pueden modificar datos?

Subsequent Availability (SA) → ¿Se interrumpe o degrada el sistema secundario?

AC = ¿Qué tan difícil es ejecutar el ataque desde el punto de vista técnico?

AR = ¿Qué tan viable es que se den las condiciones externas necesarias?

C:Low, I:None, A:None → App web casi no se ve afectada directamente.

SC:High, SI:High, SA:High → Sistema operativo termina siendo totalmente comprometido.

Calculadora de CVSS

CVSS nos brinda una calculadora como poder determinar la calificación para una vulnerabilidad. Funciona como un cuestionario, dando opciones para cada métrica.

https://www.first.org/cvss/calculator/4-0

Siempre se describirá a una vulnerabilidad primero con la versión del CVSS (Actualmente 4.0), y luego con todas las métricas que se van definiendo.

Ejemplo: CVSS:4.0/AV:N/AC:H/AT:P/PR:H/UI:P/VC:L/VI:H/VA:L/SC:L/SI:H/SA:L

En este caso, se nos indica que esta vulnerabilidad:

CVSS:4.0 → Versión del CVSS

AV: N → El vector de ataque es la red.

AC: H → La complejidad del ataque es alta.

AT: P → Los requerimientos del ataque son altos.

PR: H → Los privilegios requeridos son altos.

UI: P → Debe haber una pasiva interacción del usuario

VC: L → Hay un impacto bajo a la confidencialidad.

VI: H → Hay un impacto alto a la integridad.

VA: L → Hay un impacto bajo a la disponibilidad.

SC: L → Hay un impacto bajo a la confidencialidad en otros componentes indirectamente realizados al ataque.

SI: H → Hay un impacto alto a la integridad en otros componentes indirectamente realizados al ataque.

SA: L → Hay un impacto bajo a la disponibilidad en otros componentes indirectamente realizados al ataque.

SCORE: 7.1 (High)

Reportes de CVSS

Los rangos de puntuación nos indican qué tanto crítica es una vulnerabilidad.

Las puntuaciones que se dan son:

None → 0.0

Low → 0.1 - 3.9

Medium → 4.0 - 6.9

High → 7.0 - 8.9

Critical → 9.0 - 10.0

Frecuentemente, las métricas de base y temporales son suministradas a los clientes por el veedor de seguridad de donde la vulnerabilidad ha sido descubierta. Luego, la organización dictará sus propios parámetros dentro de la métrica del entorno, ya que es variable según cada empresa.

Los resultados le otorgan a la organización afectada una guía sobre los recursos a poner a disposición para atender a la vulnerabilidad. A mayor sea la puntuación, más grande será el impacto ante una explotación de esa vulnerabilidad y mayor será la urgencia para atenderla.

En general, cualquier vulnerabilidad que tenga una puntuación mayor a 3.9 (Medium) debe ser analizada lo antes posible.

Otras fuentes de vulnerabilidades

También tenemos otras fuentes que trabajan junto al CVSS para proveer un análisis más profundo sobre la severidad de una vulnerabilidad.

En general, se cuentan con dos sistemas:

CVE: Como vimos, otorga una forma estandarizada para darle una referencia a las vulnerabilidades, dándoles un identificador que luego puede visualizarse en muchos logs y fuentes de inteligencia. Los detalles del sitio web del CVE, gestionado por MITRE, provee un vínculo entre la puntuación del CVSS y la información de la CVE, por lo que se puede buscar una vulnerabilidad en base a esas dos formas y obtener ambos resultados.

NVD: La base de datos nacional de Estados Unidos sobre vulnerabilidades es mantenida por el NIST y utiliza los identificadores CVE para otorgar más información sobre las vulnerabilidades, como detalles técnicos, entidades afectadas y recursos para una investigación más profunda.

Si te resultó valioso, me ayudaría mucho que puedas darme una ayuda contribuyendo a que pueda crear más contenido. Lo agradeceré muchísimo!